リスク対策には経営者の巻き込みが大切

セキュリティリスク対策は、自社や関連会社、また競合会社で何か被害が起こってしまったときに考え始める企業が多いのが実情です。

なぜなら、セキュリティリスク対策には「ヒト・カネ・モノ」がかかるうえに、投資をしたところで売上に直結しないと考えられているからです。

日本システム・ユーザー協会「企業IT動向調査報告書 2016」の調査結果によると、6割以上の経営者は「自社におけるセキュリティリスクは認識しているが、対策はIT部門など担当部門に任せている」「自社におけるセキュリティリスクおよび対策状況について、ほとんど会話されることはない」と考えています。

つまり経営者とシステム/ウェブ部門がセキュリティについて会話をしていなかった場合、セキュリティ事故が発生したときにはシステム部門やウェブ担当者にお鉢が回ってくる可能性が高い、ということなんです。

目次

たとえば、以下のようなウェブ系のサービスが関連したセキュリティ事故が発生したときに、もし経営層と会話をしていなかったときにはどうなるでしょうか?

- ウェブサイトが改ざんされた

- ウェブサイトが急につながらなくなった

- ECサイトから個人情報が漏れていない?と問い合わせが頻発した

おそらく経営層や関連部署から矢継ぎ早に質問と指示が飛んでくることでしょう。

「どうなっているの?なんとかなるの?状況分かるように説明して!」

「お客さまに謝罪しないといけないから報告書すぐ出して!」

「ウェブ担当者、ちゃんと対策していたんでしょ?人的ミスなの?原因何?いつ直るの?」

みなさんの会社ではいかがでしょうか?経営層とセキュリティリスクについて会話をしていますか?

経営者との対話の頻度を上げて、自社のビジネスにおける影響を具体的に数字にして説明したり、他社の事故事例をもとに話をしたりなど、リスク対策の重要性をまず理解してもらうことが大切です。

多くの企業で問題になっているセキュリティ人材の確保や、IT投資が少ない中でセキュリティへの投資が困難な中小企業においても、経営者を巻き込むことでリスク対策を会社全体で進めていけると思います。

経営者の巻き込み方

その1.中小企業へのサイバー攻撃が増えている事例をまとめておく

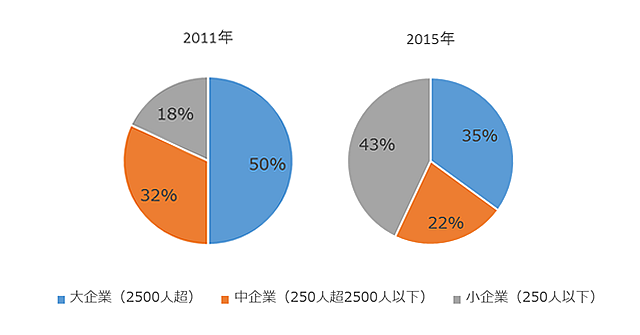

セキュリティ企業シマンテック社の調査によると、サイバー攻撃の標的はこれまで大手企業が対象でしたが現在ではあらゆる規模の企業が対象になっています。

以下の図は、スピア型フィッシング攻撃(*)の標的となった企業規模を2011年と2015年で比較しています。

(*)スピア型フィッシング攻撃とは、特定の人物や個人を陥れるもので、たとえば会社の上司や知人をよそおってメールを送り機密情報や個人情報などを入手する標的型メール攻撃などが含まれます。2015年に起こった日本年金機構による個人情報漏洩事件がこの手口でした。

参考:www.symantec.com/content/ja/jp/enterprise/infographics/ig-attackers-strike-large-business-jp-1.pdf

攻撃全体を100%とした割合で比べると、大企業は減っているのに対して小企業への攻撃が大きく増えていることが分かります。

では次に、日本では最近どのような企業が狙われ、情報漏えいやサイト改ざん被害を受けているのでしょうか?

- 2016年1月 医薬品EC

- 外部からの不正アクセス。オンラインショップ利用者のクレジットカード情報流出。

- 2016年4月 ラジオ局

- OSコマンドインジェクション攻撃によるWebサーバー遠隔操作。個人情報流出の可能性。

- 2016年6月 旅行会社

- マルウェア感染による不正アクセス。個人情報漏洩。

- 2016年7月 印刷通販

- 中国籍サーバーからの不正アクセス。個人情報漏洩。

- 2016年9月 金融・ローン

- メール管理サーバーへの不正アクセス。役職員メールが外部へ転送。個人情報漏洩。

- 2016年9月 大手通販サイト他

- DDoS攻撃。上位のDNSサーバーが攻撃され多くのサイトが接続できない状況が発生。

- 2016年11月 化粧品

- オンラインショップシステムへの不正アクセス。クレジットカード情報含む個人情報流出。

- 2017年1月 フィッシング対策啓発サイト

- サイト改ざん。JavaScript埋め込み。

- 2017年1月 amazon偽サイト

- フィッシング詐欺。Amazon利用者への偽サイト誘導メール。

- 2017年2月 WordPress脆弱性

- 多くのWebサイト、一部ページの改ざん被害。

- 2017年3月 クレジット決済

- Apache Strutsの脆弱性を狙った攻撃によりクレジットカード情報含む個人情報流出。

- 2017年3月 郵便

- Apache Strutsの脆弱性を狙った攻撃により個人情報流出。

ここで取り上げた事件は、ニュースになっているごく一部であり、他にも多くの企業や個人が被害を受けていると思います。

このようなセキュリティ事故事例およびそのときの原因や対策などをまとめておくと、経営層や関連部署とリスク対策の話をしていくときの参考になります。

その2.ビジネスへの影響からリスク対策の優先順位をつける

優先順位は、どのリスクからどの程度対応しておくか、を決めておくことです。

たとえば、ECサイトでの収益がメインとなるビジネスを行っている企業では、Webサイトへのリスク対策の優先順位が高くなると思います。そのWebサイトのリスク対策の中でもどのリスクから対応するのか、を決めていきます。

経営者と話をするときには、セキュリティ事故が発生したときのリスクシナリオを会社のビジネス戦略に合わせてまとめておくと伝わりやすいと思います。

(例)

- ビジネス戦略

- データ活用により顧客ニーズを把握し、最適なものを最適なタイミングで提供

- リスクシナリオ

- アクセス制御不十分であり社内から不正アクセスされ顧客データが流出。アクセスログ監視をしていなかったためにいつ起こったのか、何が原因なのか、究明に時間がかかり顧客の信用と信頼を失う。

- ビジネス戦略

- ブランディング強化

- リスクシナリオ

- セキュリティ事故発生時の対応がスムーズではなく状況報告や謝罪が後手後手の対応になり、ブランドイメージを損なう。

- ビジネス戦略

- ウェブマーケティング強化により売上増

- リスクシナリオ

- SQLインジェクションなどの攻撃を受けサイトが改ざんされ、サービス停止を余儀なくされる。

経営層はビジネス戦略を常に考えています。そのビジネス戦略への影響が高いリスクへの対策から対応から優先順位をあげて考えていくことはリスクマネジメントの進め方のひとつです。

その3.お金がかからない部分から提案する

「セキュリティリスク対策の相談が…」とシステム部門やウェブ担当者が経営層に相談にいくと、「よく分からないIT用語で話をされて、起こってもいない事故への対応、と高いシステム導入費用を言われる」とITに強くない経営層の方は身構えてしまいます。

リスク対策のひとつに、最近よく耳にする「インシデントレスポンス」があります。

「インシデントレスポンス」とは、セキュリティ事故の発生から対応までのプロセス、ルール、体制を決めておくことです。「インシデントレスポンス」により迅速な事故対応ができるようになり、被害の影響を最小限にとどめることができます。

リスク対策は、セキュリティ事故が起こる前に行うこと、事故が起こった後に行うこと、に分けて考えましょう。

また被害状況・対応状況についての報告の出し方、見せ方、出すタイミングなども決めておきましょう。

顧客対応や取引先・関係各所への対応は、後手に回れば回るほどどんどんお金も時間も人も必要になってきます。

セキュリティ事故発生時の対応や体制を決めておくことは重要であり、かつお金がかからないことです。

経営層を巻き込んで話をしていくには一番進めやすいことかもしれません。

その4.情報漏洩してしまったときの損害賠償額から説明する

JNSA(日本ネットワークセキュリティ協会)「2015年 情報セキュリティインシデントに関する調査報告書」によると、2015年に個人情報漏洩があった事故件数は799件、1件あたりの平均損害賠償額は3億3705万円でした。

情報漏洩をしてしまった個人への一人あたり損害賠償額は、5000円-1万円未満が27%、1万円-2万円未満が25.9%、2万円-5万円未満が21.5%となっています。

お客さまへの損害賠償以外にも、人件費やサポート費用など復旧作業に要するコストもかかってきます。

上記の数字をベースに、セキュリティ事故が発生したときにかかるコストがどのくらいかを算出し、経営層と話をしてみましょう。

本当に怖いSNS

ウェブ担当者であるみなさんにとって「SNS」と言えば想像する言葉は「SNSを活用したウェブマーケティング」だと思います。FacebookやTwitter、LINE、InstagramなどのSNSでの情報発信やアクティブサポートなどの業務もウェブ担当者の方が中心となって行っていることと思います。

SNSにも大きなリスクがひそんでいます。

- 社員や関係者による情報漏えいのリスク

- 社員アカウントによる炎上から企業イメージが落ちる評判リスク

- 気づかないうちに悪評がたつ風評被害リスク

1,2に関しては社内で教育をしていくことが大切です。教育もリスク対策です。

また3.に関しては、ソーシャルメディア監視などのツールやサービスもあります。

SNS活用をビジネス戦略のひとつとして考えている企業は、SNSのリスク対策の優先順位を上げてもよいかもしれません。

また、顧客データの情報漏えいがSNSから発覚することもあります。

「○○サイトで買い物してから変なメールが届くようになった。情報漏れてるんじゃない?」

といったお客さまのつぶやきが拡散され炎上していることに、SNSを監視していなかった企業が気づかず対応が遅れてしまうことがあります。

情報漏えいを自社で発見したパターンであれば、事故発生時の対応・体制を決めておけば遅れずに対応でき被害を最小限に食い止められます。

しかしいったんSNSで広がってしまうと、もし、漏えいが間違った情報だったとしても信用は失われてしまいます。

また、情報漏えいが正しい情報だった場合には、「対応が遅い」「実は分かっていて隠していたんじゃないか?」とやはり信用が失われてしまいます。

SNSの利用者が増えた今だからこそ考えておかないといけないリスク対策かもしれません。

「企業規模にかかわらずサイバー攻撃はやってくる。Webサイトを守れ!(3)」につづきます。

※この記事は、大手企業から中小企業まで数多くの企業においてリスクマネジメントコンサルティングを行っている某企業セキュリティコンサルタントに内容を監修していただき、ウェブ通事務局がまとめています。

あとで読む

あとで読む